在数字化转型浪潮下,数据安全已上升为国家安全的核心议题。随着数据逐渐成为驱动商业发展的重要引擎,企业对数据资源的依赖与日俱增,数据安全问题随时可能威胁到企业的生存与发展。面对日益严峻的网络安全形势以及不断更新的法律法规,企业如何有效保障数据安全,已成为亟需解决的关键难题。私有化部署作为一种兼具安全性与高效性的解决方案,正逐渐成为企业保护数据资产的 “安全护盾” ,为企业在数字化时代的长远发展保驾护航。

Authing 已经为国内外多家知名企业提供身份认证和用户目录管理方案,可以提供公有云、私有化和混合云的多种云环境部署方案。其中私有化部署方案可以部署在客户的内网服务器,数据加密存储,独享云资源,更安全稳定,速度更快。

01.私有化部署优势

数据私密安全

私有化部署通过构建独立的安全防护体系,不仅确保了数据的安全性,还满足了《网络安全法》《数据安全法》等法律法规的合规要求,有效保护企业的敏感信息不被外界侵入。私有化部署通常配备完善的容灾备份机制,确保在突发情况下数据能够及时恢复,不受外部网络影响。双重保险机制也为数据的安全性提供了保障,利用先进的加密算法与密钥保护相结合,确保数据传输和存储的绝对安全。企业独享云资源,数据处理的速度更快,性能表现也更为优越,极大提升了业务的稳定性与效率。

企业自主掌控

私有化部署给予企业完全的自主控制权,企业可以根据自身需求,灵活地对系统进行定制和管理。企业可以自行管理系统中的成员,轻松进行认证配置和身份源管理,实现对业务流程的完全掌控。同时,用户信息和密钥信息本地存储,企业不需要担心外部供应商对敏感数据的访问和控制权问题,进一步增强了数据的隐私和安全性。企业在进行敏感数据处理时更加从容自信,满足了对数据安全的高要求。

高可用性能架构

面对日益增长的海量数据,保证实时查询性能的前提下,私有化部署方案对企业硬件配置标准和数量(CPU 、内存、硬盘、服务器数量)要求低,成本更低。并且私有化部署通常支持高可用的架构设计,确保系统能够持续、稳定地运行。通过横向扩展,企业可以根据业务的实际需求,灵活地调整系统的容量,避免出现资源浪费或性能不足的情况。尤其适用于业务增长迅速、需求波动较大的企业,使得企业能够更好地应对不同规模的业务场景变化,有效应对突发状况,保证业务的连续性和稳定性。

可定制

企业还可以根据自身的品牌形象,进行高度个性化的定制。企业可以为其 IDaaS(身份即服务)系统配置独立的二级域名、企业 Logo、品牌色等元素,充分展现企业的品牌特色与个性。不仅可以提高企业的品牌辨识度,还能为员工和用户提供更统一、更专业的使用体验,增强企业的品牌形象与用户信任度,为企业带来竞争优势,帮助其在日益同质化的市场中脱颖而出。企业的身份管理系统不仅仅是一个工具,更是品牌实力的象征。

02.私有化部署服务内容

了解企业业务场景,定制专属解决方案

根据企业的业务规模、行业特性以及特定的安全和合规要求,我们的团队将制定一套量身定制的解决方案,确保私有化部署能够完全契合企业的实际运营需求。无论是身份管理、权限控制,还是数据安全加密,都将根据企业的业务复杂度进行优化配置,确保系统既能提升业务效率,又能够满足安全合规要求。

技术专家全程负责,提供完整的部署方案,完成高质量交付

Authing 技术专家团队将全程负责私有化部署的实施,确保每一步都符合最高标准。从硬件设施准备到软件系统的安装与配置,我们将根据企业的技术架构和 IT 环境,提供全套的私有化部署服务,确保无缝集成。在部署过程中,我们将严密监控所有关键环节,保障系统的高可用性和安全性。同时,所有实施步骤都会根据企业的反馈及时调整,确保部署过程平稳流畅,最终高质量交付。

支持平台团队使用支持,售后服务及时响应

系统部署完成后,我们的高效运营团队将为企业提供持续的技术支持和使用指导,确保企业能够顺利地运营和维护私有化系统。在系统运营过程中,无论是性能优化、故障排查,还是功能扩展,我们的运营团队都将提供快速响应,及时解决企业面临的任何问题。售后服务覆盖全流程,确保系统在使用中的每一个细节都得到妥善处理,帮助企业应对不断变化的业务需求和技术挑战。

03.支持平台

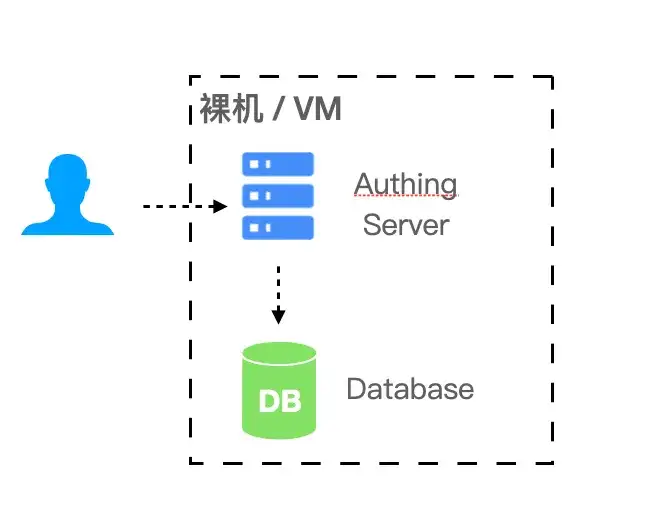

裸机或 VM 虚拟机

在简单(非高可用)场景中可以使用裸机或 VM 虚拟机的形式部署。

- 所需环境:Windows 或 Linux 操作系统,Node.js 版本在 12 及以上。

- 推荐操作系统:CentOS 7.2 及以上 Ubuntu 18.04 及以上。

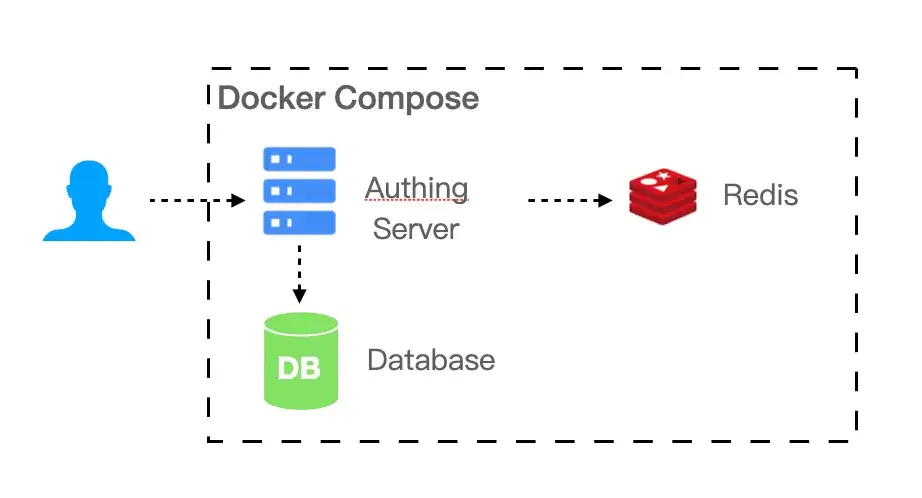

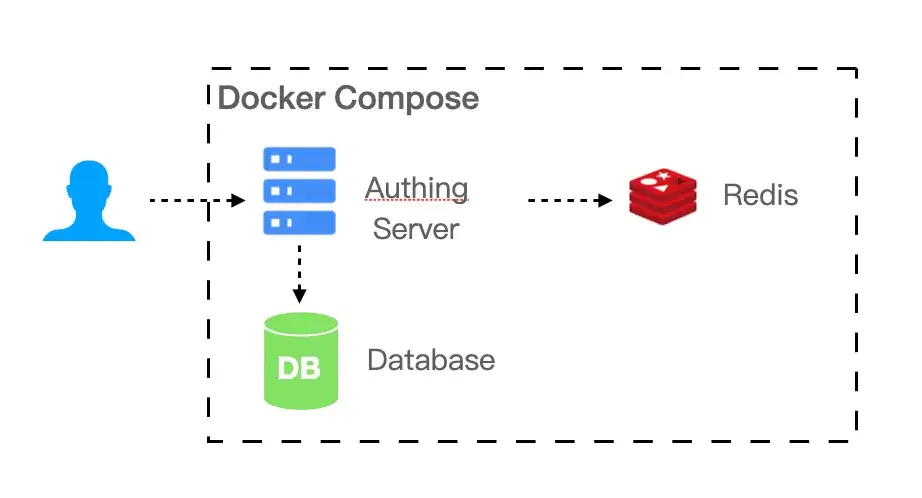

Docker Compose

如果你的业务场景有一定规模使用人数在 20 人 - 2000 人,IDaaS 平台需要多个组件来支撑你的业务场景,可以使用 Docker Compose 来简化你的部署流程。

- 所需环境:Linux 操作系统,Docker 17.04 。

- 推荐操作系统:CentOS 7.2 及以上 Ubuntu 18.04 及以上。

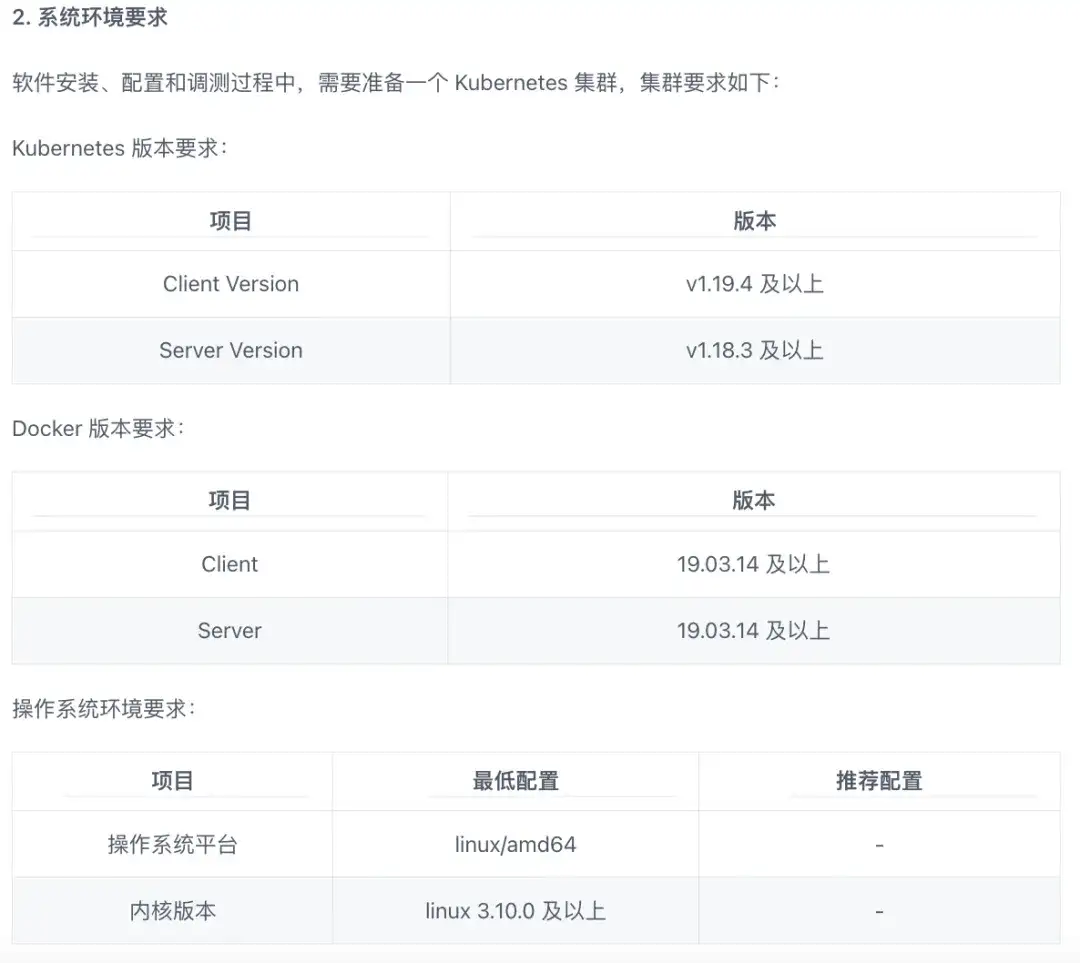

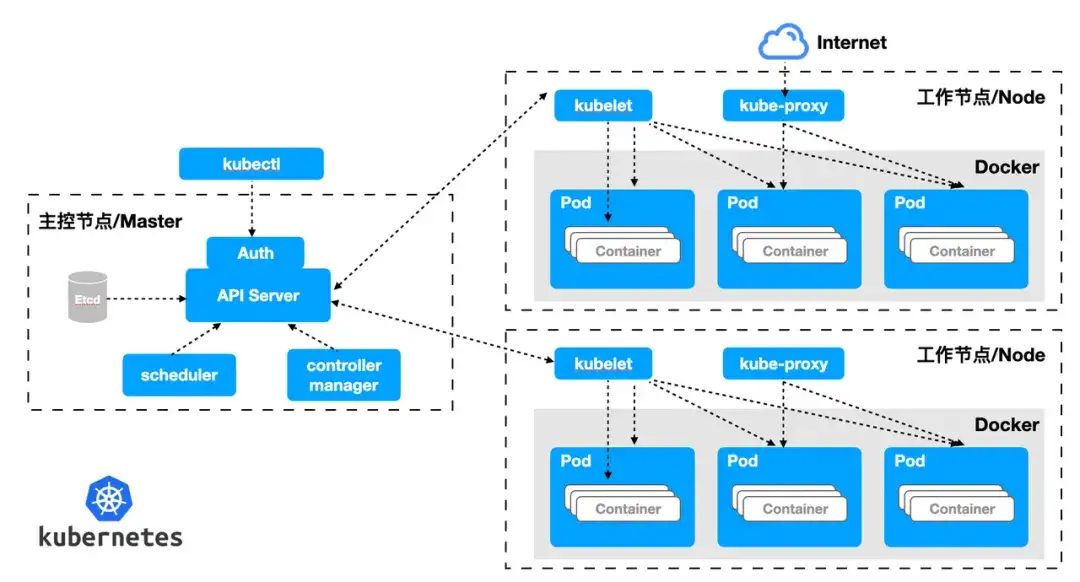

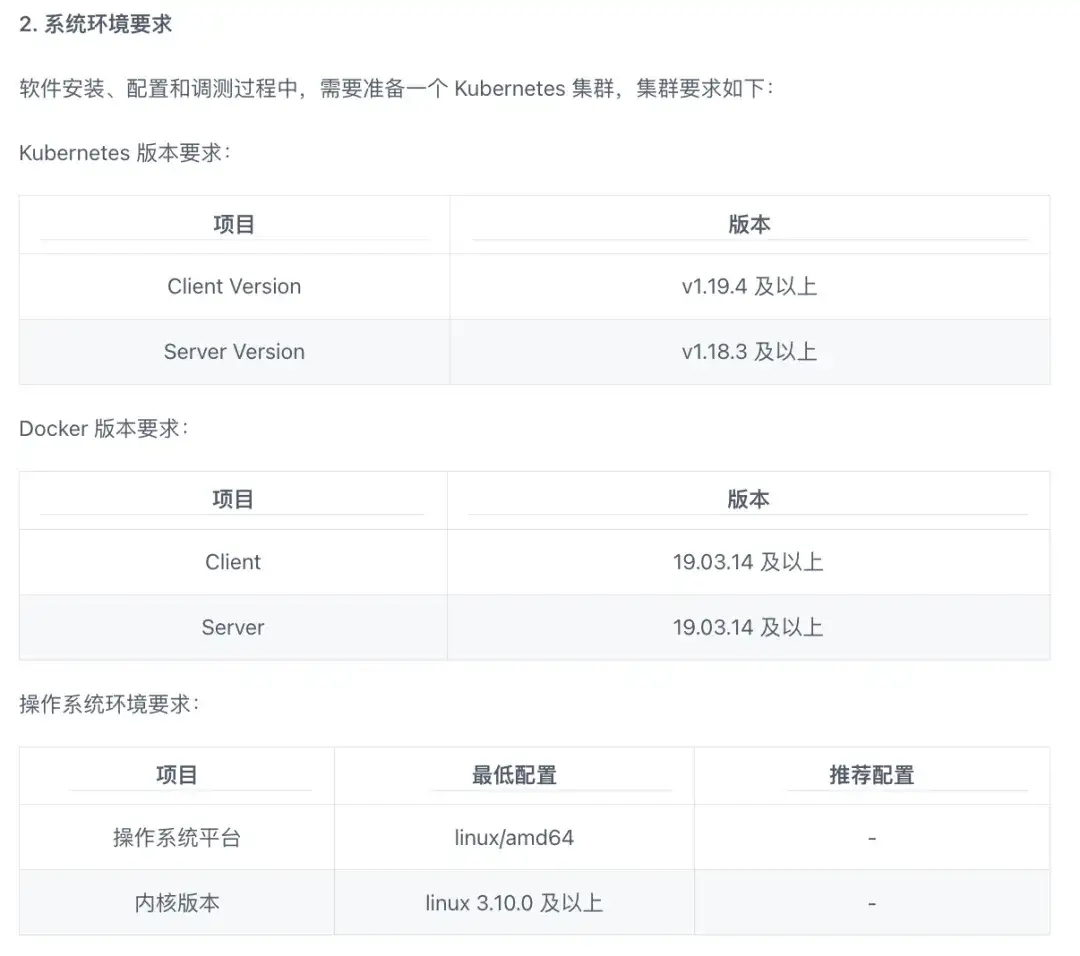

Kubernetes

如果你的业务场景承载的用户量比较高,规模在 2000 人及以上,在私有化部署的时候需要考虑性能和可靠性,我们建议你采用 Kubernetes 云原生的模式运维你的 IDaaS 平台。

- 所需环境:Kubernetes 1.16 及以上。

- 推荐操作系统:CentOS 7.2 及以上 Ubuntu 18.04 及以上。

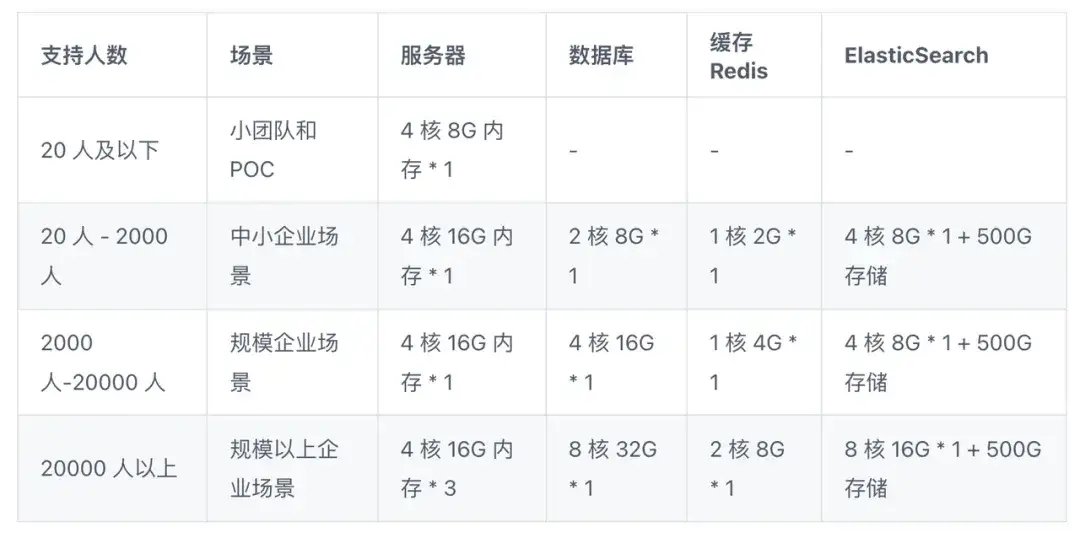

资源规划

基于编排的容器化部署运维逐渐已成为目前的主流方式,无论是基于 Kubernetes 还是 Docker 的基础设施环境,都可以通过编排的方式快速的搭建业务组件,同时也可以高效的运维管理,这里我们推荐你使用基于容器的部署方案,Kubernetes 部署模式 或者 Docker 部署方案

当然我们也提供了传统的基于物理机部署 Authing 的方案,物理机部署的优势在于可以充分利用物理机的资源并且能够精细化控制部署流程。

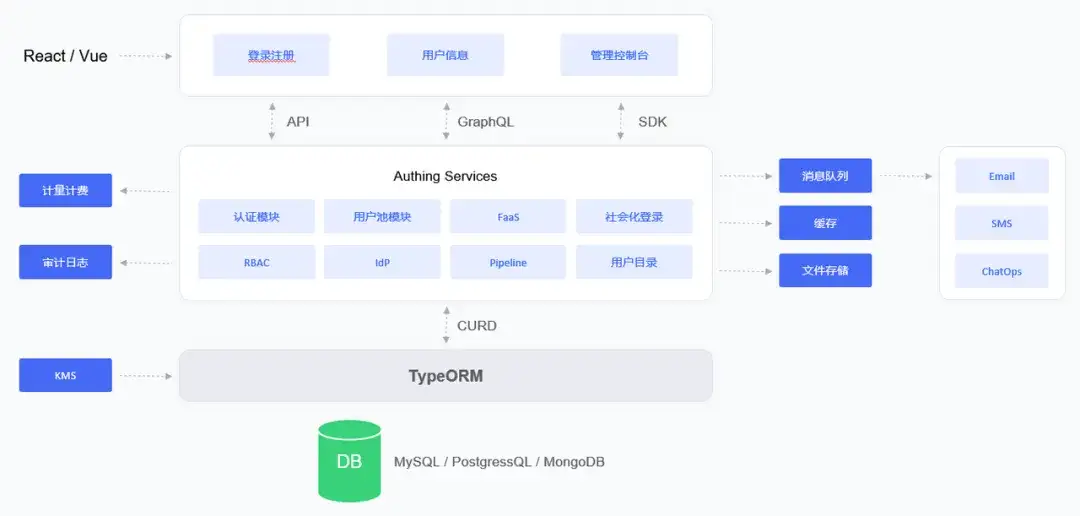

整体架构

Authing IDaaS 平台架构中主要组件包括:对象存储服务、Redis、ElasticSearch、Postgres 及 Authing Server。Authing Server 作为 Authing IDaaS 平台的主服务,接收来自客户端的请求;对象存储作为存储静态资源的服务;Redis 存储 Session 信息、数据缓存等;Postgres 用来存储核心业务数据;ElasticSearch 用作数据统计分析、日志采集分析的工作。

04.Docker 部署模式

Docker-Compose 是基于 Docker 引擎的一套编排的工具,你可以使用 Docker-Compose 快速的一键部署 Authing IDaaS 平台。Docker 部署方案下的 Authing 是单机环境部署。本文描述了 Authing IDaaS 平台基于 Docker-Compose 的部署方案以及具体的操作指导。

整体架构

Authing IDaaS 平台架构中主要组件包括:对象存储服务、Redis、ElasticSearch、Postgres 及 Authing Server。Authing Server 作为 Authing IDaaS 平台的主服务,接收来自客户端的请求;对象存储作为存储静态资源的服务;Redis 存储 Session 信息、数据缓存等;Postgres 用来存储核心业务数据;ElasticSearch 用作数据统计分析、日志采集分析的工作。

在日志系统方面, Authing IDaaS 平台使用了 ELK 架构,Authing Server 将日志写入 Log File 当中,Logstash 通过读取 Log File 将日志信息写入 ElasticSearch 服务中,这样保证了多个 IDaaS 集群遵循一套统一的收集 -> 传输 -> 存储 -> 分析流程,再由 Kibana 作为图形化 UI 管理界面进行运维管理,极大程度降低了运维工作的复杂度和出错率,提高了运维人员的工作效率。

更多资源扫描下方二维码,联系 Authing 售前人员获取。

05.Kubernetes 部署模式

Authing 不会改变用户已有的云基础设施,Authing 只会最大程度去兼容用户的云环境。因此,Authing 提出了「云中立」和「Authing Inside」的概念。在多云环境下 Authing 可以保持其中立的特性,可以部署不论是 AWS、腾讯云、阿里云还是私有云环境。在混合云或者私有云环境下,Authing 都会像 Intel 一样被集成在客户的 IT 系统中。

本文将介绍 Authing IDaaS 平台基于 Kubernetes 的部署方案以及具体的操作指导。

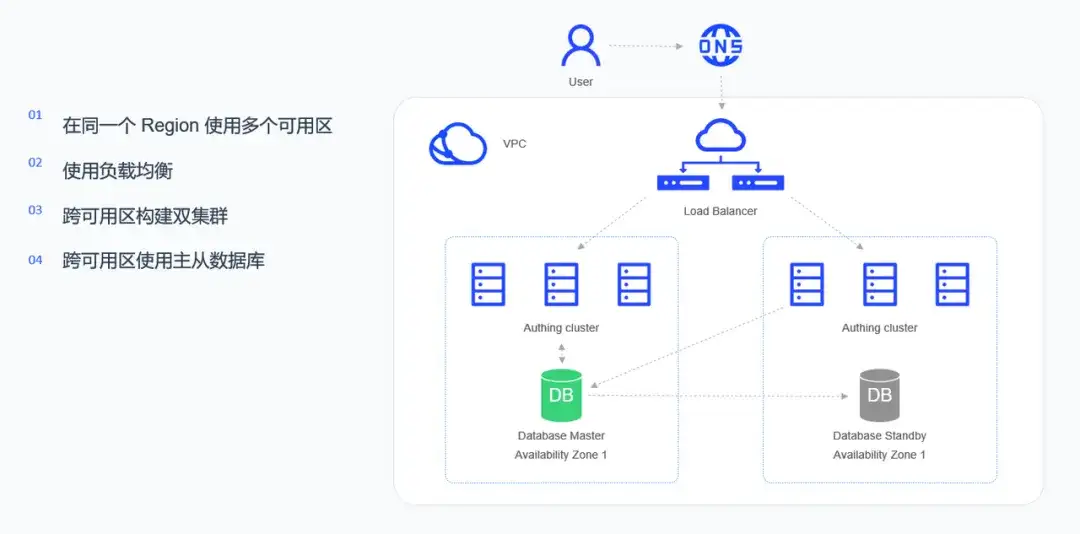

整体架构

Authing IDaaS 平台的高可用架构是运行在 VPC(虚拟私有云)中,通过 LB(负载均衡),将添加的同一地域的多可用区虚拟成一个高性能和高可用的服务池,并根据负载均衡规则,将来自客户端的请求分发给服务池中的可用区。

每个可用区由一组 Kubernetes Node 组成,每个可用区都搭载一套完整的 Authing IDaaS 平台,IDaaS 集群为无状态服务,数据库集群为有状态的主从同步架构,若某个可用区出现服务故障或服务不可用,则 LB 会将流量转移至另一个可用的可用区,该可用区将会承担起 Master 的作用。负载均衡会实时检测每个可用区的健康状态,自动隔离异常状态的可用区,从而提高了应用的整体服务能力。